OpenSea 釣魚郵件攻擊事件懶人包;Solidity 開發者:原始碼沒問題,並非合約漏洞

昨(20)早上,社群瘋傳 OpenSea 遷移合約更新出現漏洞,導致部分用戶 NFT 被盜,甚至還傳出損失金額高達 2 億美元,此消息嚇壞了許多 OpenSea 用戶。後來經過 Solidity 開發者 @0xfoobar 個人調查後,發現此事件為網路釣魚郵件攻擊,並非 OpenSea 合約漏洞,並教導大家如何防範。

以下是智富區塊整理的釣魚攻擊事件懶人包,供大家做參考。

20日早上,推特多則貼文討論

20 日早上,推特上就出現許多關於 OpenSea 釣魚攻擊事件的討論,如下:

2022/02/20 8:31 AM (UTC+8)

緊急:似乎有一個漏洞正在進行中。在我們了解更多信息之前,請取消您的錢包與包括 Opensea 在內的所有網站連結,並且不要遷移您在 Opensea 上的列表。我不是專家,但有些事情正在發生,安全總比道歉好。

URGENT: There seems to be an exploit in progress. Until we know more please disconnect your wallets from all websites including Opensea and do not migrate your listings on Opensea. I am no expert, but something is happening and it’s better to be safe than sorry.

— voltura.eth (@BAYC2745) February 20, 2022

2022/02/20 8:44 AM (UTC+8)

不要手動遷移您的 OpenSea 列表。有 Bug,有些人的 NFT 被盜了。雖然這不是 100% 確定的,但比抱歉更重要的是安全。

? PSA: do NOT manually migrate your OpenSea listings

There is a bug and people’s NFTs are getting stolen

This is not 100% confirmed but better safe than sorry

— EllioTrades (@elliotrades) February 20, 2022

2022/02/20 9:17 AM (UTC+8)

BREAKING:新遷移合約中有漏洞,允許用戶出售、竊取任何用戶的任何 NFT。已經損失了超過 2 億美元。

BREAKING: Massive Opensea “exploit” in their new migration contract allowed users to sell, steal any NFT from any users.

Over $200M lost already.

— Mr. Whale (@CryptoWhale) February 20, 2022

2022/02/20 9:21 AM (UTC+8)

駭客使用網路釣魚郵件方法,複製了幾天前 Opensea 官方發送的電子郵件,然後讓一些人簽署 WyvernExchange 權限。合約本身沒有漏洞,只是人們一如往常地沒看合約就簽屬權限。

Calling it now.

The hacker used a standard phishing email copying the genuine #Opensea one sent out a few days ago, then got a number of people to sign permissions with WyvernExchange.

No exploit, just people not reading sign permissions as normal. pic.twitter.com/bQj5JCzp6B

— ℭ????.Ξ?? (@CyphrETH) February 20, 2022

OpenSea 釣魚攻擊事件總覽

NFT 市集龍頭 OpenSea 日前為了解決平台上非活躍列表問題,在 19 日更新了智能合約,要求有要掛單賣出 NFT 的用戶在 2/26 前遷移上架 (Migrate listings) 到新的智能合約中,若超過期限尚未遷移需要重新掛單。就在用戶開始配合遷移上架後,NFT 失竊災情陸續傳出。因此,網友懷疑 OpenSea 更新合約有 Bug。

根據 OpenSea 官方與 Solidity 開發者 @0xfoobar 調查,攻擊者是使用釣魚郵件方法來竊取 NFT,並非 OpenSea 遷移合約有漏洞,原始碼本身沒有問題。攻擊者複製了前幾天 OpenSea 官方發送的正版電子郵件,讓用戶沒有懷疑地簽署 WyvernExchange 權限 (簽署合約前一定要看清楚內容 ),最終達成其目的。失竊 NFT 含多種高價知名項目,如: BAYC、BAKC、MAYC、Azuki、Cool Cats、Doodles、Mfers 等,其中有些 NFT 已經被賣出。

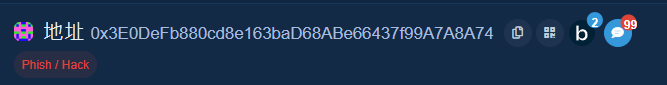

攻擊者錢包動向

攻擊者錢包地址為:0x3e0defb880cd8e163bad68abe66437f99a7a8a74

現已被標注為駭客 Fake_Phishing5169

(Source:Etherscan)

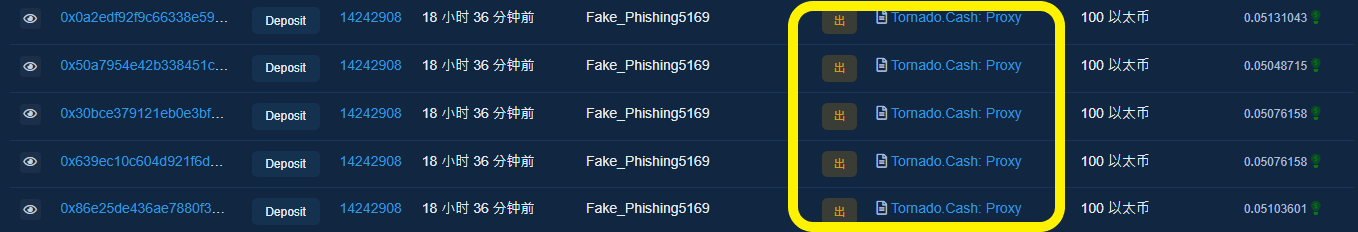

在釣魚攻擊後,Fake_Phishing5169 似乎是靠 Tornado.Cash 進行洗幣(類似於洗錢)。

*補充:Tornado Cash 是一個去中心化的非託管協議,允許在加密空間中進行私人交易。

(Source:Etherscan)

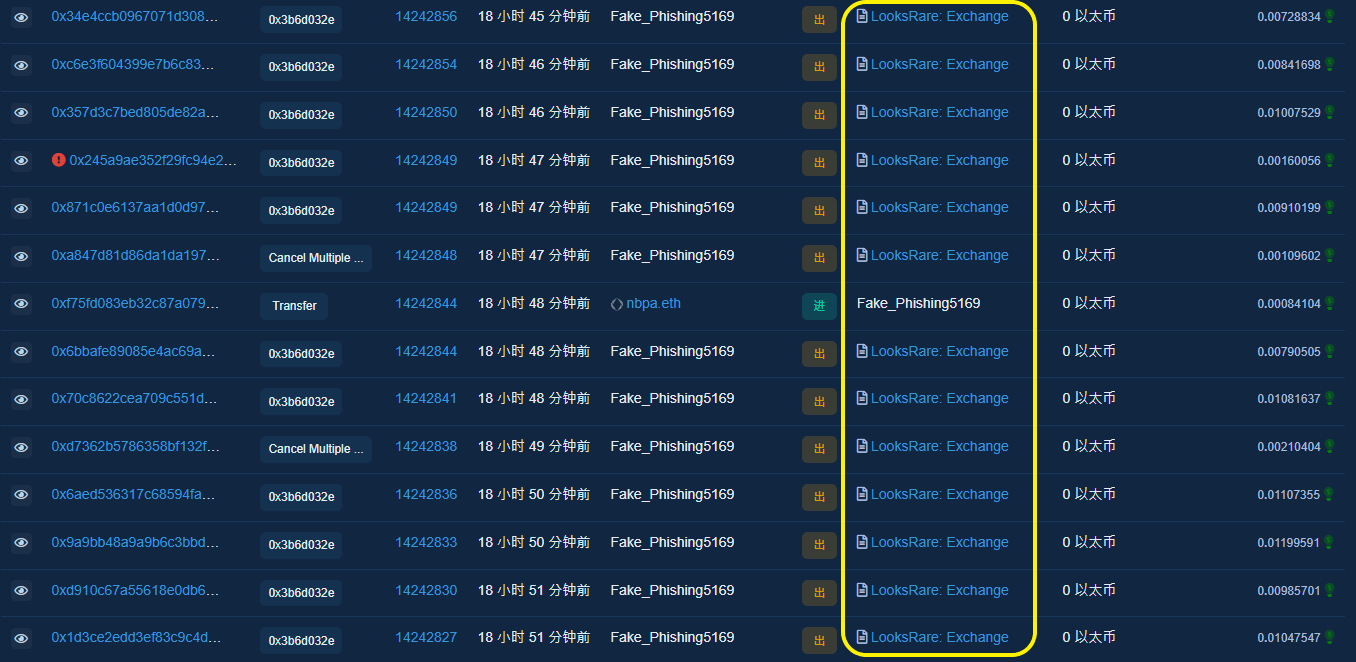

另外,Fake_Phishing5169 地址也曾在 OpenSea 的對手 LooksRare 進行交易。

(Source:Etherscan)

OpenSea 官方針對此事件的回應

OpenSea 創辦人兼 CEO Devin Finzer 針對此事件的回覆:

Finzer 表示這是一起網路釣魚攻擊,和 OpenSea 網站無關聯。到目前為止,似乎有 32 個用戶簽署了來自攻擊者的惡意合約,並且有部分 NFT 被盜。… Finzer 建議用戶簽署合約時,務必仔細檢查瀏覽器中是不是與 https://opensea.io 網域進行合約簽屬。…最後,Finzer 澄清有關這次損失 2 億美元的傳言。攻擊者的錢包裡有 170 萬美元的 ETH,那是因為他出售了那些盜來的 NFT。

I know you’re all worried. We’re running an all hands on deck investigation, but I want to take a minute to share the facts as I see them:

— Devin Finzer (dfinzer.eth) (@dfinzer) February 20, 2022

OpenSea 官方推特最新貼文:

我們已將受影響的名單範圍縮小到 17 人,而不是之前提到的 32 人。(最初的計算包含與攻擊者有「互動」的任何人,有些不是這起釣魚攻擊的受害者。)

Our team has been working around the clock to investigate the specific details of this phishing attack. While we haven’t yet determined the exact source, we wanted to share a couple of EOD updates:

?

— OpenSea (@opensea) February 21, 2022

Solidity 開發者 @0xfoobar :非合約漏洞,原始碼安全

Solidity 開發者 @oxfoobar:

駭客正在使用 30 天前部署的輔助合約來調用 4 年前部署的操作系統合約,其中包含有效的 atomicMatch() 數據。…如果您認為在過去幾個月中可能與惡意網站、任何惡意網站進行了交互,請撤銷 OpenSea 的所有批准 (Etherscan 可以撤銷訪問權限)。然而,這不是一個通用的智能合約漏洞,而是一種潛在的網路釣魚攻擊。原始碼是安全的。

? NFT EXPLOIT ?

The hacker is using a helper contract deployed 30 days ago, to call an OS contract deployed 4 years ago, with valid atomicMatch() data.

Likely a signature phishing attack from several weeks back, the attacker is exploiting now before all listings expire. pic.twitter.com/pKEjoIR534

— foobar (@0xfoobar) February 20, 2022

延伸閱讀: